Κατακόρυφη αύξηση των κυβερνοεπιθέσεων που σχετίζονται με την υγεία καταγράφηκε κατά το 2020, με αφορμή την έξαρση της πανδημίας, σύμφωνα με σχετική έκθεση της CrowdStrike.

Σύμφωνα με την έκθεση, η ταχύτατη εξάπλωση του κορονοϊού παγκοσμίως ανάγκασε τη συντριπτική πλειοψηφία των πολιτών να μείνουν στο σπίτι τους, που με τη σειρά του προκάλεσε μία μεγάλη αύξηση του διαδικτύου, και ήταν αυτό που οδήγησε τους ψηφιακούς εγκληματίες σε στοχευμένες επιθέσεις τόσο προς τους απλούς χρήστες, όσο και προς τους ιδιωτικούς και δημόσιους φορείς που σχετίζονται με την υγειονομική περίθαλψη.

Οι απλοί χρήστες δέχτηκαν κύματα ψηφιακών εκστρατειών ηλεκτρονικού «ψαρέματος», με «δόλωμα» φάρμακα και εμβόλια ενάντια στον κορονοϊό, ενώ οι φορείς είδαν τα συστήματά τους να δέχονται επιθέσεις τόσο για την απόσπαση δεδομένων, όσο και για την απόσπαση χρημάτων, μέσω προγραμμάτων ransomware.

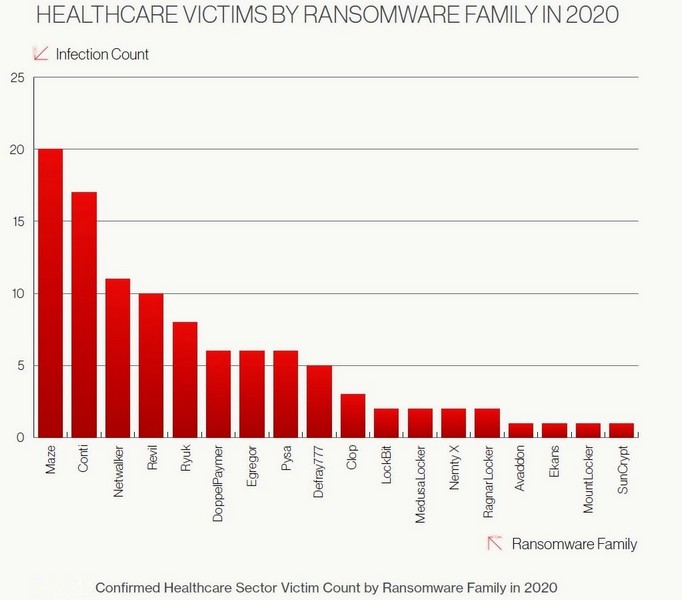

Οι επιθέσεις ανά κατηγορία Ransomware

Ειδικότερα, σύμφωνα με την έρευνα, η κατάσταση που αντιμετώπισαν ορισμένες χώρες ήταν η εξής:

Βόρεια Κορέα

Αρχικά οι ψηφιακές εγκληματικές ομάδες VELVET CHOLLIMA και LABYRINTH CHOLLIMA άρχισαν να κυκλοφορούν, τον Απρίλιο του 2020, έγγραφα που αφορούσαν στον COVID-19, τα οποία περιείχαν «υποσχέσεις» για δυνατότητα πρόσβασης σε φάρμακα και εμβόλια για την πανδημία.

Ωστόσο, τον Σεπτέμβριο του 2020 το εργαλείο εντοπισμού απειλών Falcon OverWatch της CrowdStrike εντόπισε την ψηφιακή εγκληματική ομάδα SILENT CHOLLIMA να έχει «διεισδύσει» στο «περιβάλλον» μιας ασιατικής φαρμακευτικής οργάνωσης. Ένα μήνα μετά, η CrowdStrike ανακάλυψε τομείς ηλεκτρονικού «ψαρέματος» που συνδέονται με την ομάδα VELVET CHOLLIMA, οι οποίοι φαίνεται να υπονομεύουν τις έρευνες για την πανδημία από κορυφαίες φαρμακευτικές εταιρείες του Ηνωμένου Βασιλείου, των ΗΠΑ και της Νότιας Κορέας

Ταυτόχρονα με το ηλεκτρονικό «ψάρεμα» της ομάδας VELVET CHOLLIMA, το εργαλείο OverWatch εντόπισε την ομάδα LABYRINTH CHOLLIMA να προσπαθεί να διεισδύσει στον κυβερνητικό Πάροχο υγειονομικής περίθαλψης των ΗΠΑ, και στη συνέχεια αναφέρθηκε ότι στοχεύει πιθανώς αρκετές φαρμακευτικές εταιρείες που εμπλέκονται στην παραγωγή εμβολίων για τον COVID-19.

Βιετνάμ

Η έρευνα της CrowdStrike εντόπισε τη βιετναμέζικη ψηφιακή εγκληματική ομάδα OCEAN BUFFALO να στοχεύει, τον Ιανουάριο του 2020, Κινέζικα ιδιωτικά και κυβερνητικά ιδρύματα που διαδραματίζουν κρίσιμο ρόλο στην καταπολέμηση του COVID-19.

Σημειώνεται ότι η πολύ έγκαιρη αντίδραση και λήψη μέτρων από την κυβέρνηση της χώρας (αρκετές εβδομάδες πριν από τις πρώτες επιβεβαιωμένες περιπτώσεις κρουσμάτων COVID-19 στο Βιετνάμ, και σε μία εποχή που στην Κίνα είχαν αναφερθεί μόνο 2 θάνατοι) συνέβαλλε ιδιαίτερα στην αποτροπή της εξέλιξης της νόσου σε πανδημία στη χώρα.

Ιράν

Στις αρχές Δεκεμβρίου 2020 η έρευνα της CrowdStrike εντόπισε την ψηφιακή εγκληματική ομάδα STATIC KITTEN να στοχεύει μια κυβερνητική οντότητα που βρίσκεται στη Μέση Ανατολή και τη Βόρεια Αφρική (MENA).

Η δραστηριότητα συνίστατο σε συλλογή διαπιστευτηρίων μέσω μιας γνωστής παραλλαγής του προγράμματος Mimikatz, και την πιθανή κλοπή εγγράφων που σχετίζονται με την πανδημία.

Ο τομέας της υγειονομικής περίθαλψης αποτελεί στόχο της συγκεκριμένης ομάδας από τον Ιανουάριο του 2020, δείχνοντας ότι οι προτεραιότητές της περιελάμβαναν τομείς που σχετίζονται με την υγεία, ακόμη και πριν από την εμφάνιση του COVID-19.

Ρωσία

Τον Ιούλιο του 2020, οι κυβερνήσεις των ΗΠΑ, του Ηνωμένου Βασιλείου και του Καναδά κυκλοφόρησαν πληροφορίες που περιγράφουν

μια εκστρατεία της ψηφιακής εγκληματικής ομάδας COZY BEAR που στοχεύει τις ερευνητικές εγκαταστάσεις που αφορούν στον COVID-19. Αυτή η εκστρατεία φέρεται να διεξήχθη καθ’ όλη τη διάρκεια του 2020, και πιθανότατα σκόπευε να κλέψει πληροφορίες σχετικά με την ανάπτυξη και τον έλεγχο εμβολίων που στοχεύουν στον ιό.

Κίνα

Τον Ιούλιο του 2020, το υπουργείο Δικαιοσύνης των ΗΠΑ κατηγόρησε δύο Κινέζους υπηκόους με φερόμενους δεσμούς με το κινεζικό υπουργείο Κρατικής Ασφάλειας για σειρά ψηφιακών επιχειρήσεων, οι πιο πρόσφατες από τις οποίες φέρεται να περιλαμβάνουν στόχευση των ερευνητικών κέντρων για τον COVID-19 στις ΗΠΑ.

Αξιωματούχοι πληροφοριών στην Ισπανία ισχυρίστηκαν επίσης ότι είχαν κλαπεί από Κινέζους κυβερνοεγκληματίες πληροφορίες σχετικά με το εμβόλιο για τον COVID-19 που είχε αναπτυχθεί από ισπανικά ερευνητικά ιδρύματα το Σεπτέμβριο του 2020.

Εκτός από τα παραπάνω, η έρευνα της CrowdStrike εντόπισε το 2020 πέντε ακόμα ύποπτες ψηφιακές επιθέσεις που προέρχονταν από την Κίνα και στόχευαν φορείς υγειονομικής περίθαλψης.

Επιθέσεις σε φορείς

Ακόμα και υπό κανονικές συνθήκες λειτουργίας, η κάθετη υγειονομική περίθαλψη αντιμετωπίζει σημαντική απειλή από ψηφιακές εγκληματικές ομάδες που χρησιμοποιούν προγράμματα ransomware, οι συνέπειες των οποίων μπορεί να περιλαμβάνουν τη διακοπή της λειτουργίας των εγκαταστάσεων αυξημένης φροντίδας (ΜΕΘ).

Πέραν αυτών όμως, τα θύματα αντιμετωπίζουν και τον κίνδυνο κλοπής δεδομένων πριν ακόμα ξεκινήσουν τη δράση τους τα προγράμματα ransomware που κλειδώνουν τα πληροφοριακά συστήματα και απαιτούν λύτρα σε κρυπτονόμισμα για να αποστείλουν τον κωδικό ξεκλειδώματος, μία τάση που, σύμφωνα με την έρευνα, παρατηρείται σε όλη τη διάρκεια του 2020.

Η πανδημία έκανε στόχο τον τομέα υγειονομικής περίθαλψης, αν και οι «διαθέσεις» των εγκληματικών ψηφιακών ομάδων φάνηκε να μην είναι παρόμοιες απέναντι σε αυτόν τον τομέα.

Ορισμένες ψηφιακές εγκληματικές ομάδες, όπως οι TWISTED SPIDER, VIKING SPIDER, GRACEFUL SPIDER και TRAVELING SPIDER, δήλωσαν ότι θα αποφεύγουν τις ψηφιακές επιθέσεις εναντίον φορέων υγειονομικής περίθαλψης, ενώ άλλες ομάδες, όπως η DOPPEL SPIDER δήλωσαν ότι εάν «κατά λάθος» ένας φορέας υγειονομικής περίθαλψης προσβληθεί με προγράμματα ransomware που «προέρχονται» από αυτή, τότε οι κωδικοί ξεκλειδώματος θα δίνονται χωρίς να απαιτούνται λύτρα.

Παρά τα παραπάνω όμως, από την έρευνα της CrowdStrike προέκυψε ότι κατά το προηγούμενο έτος 18 μεγάλες ψηφιακές εγκληματικές ομάδες επιτέθηκαν σε 104 οργανισμούς υγειονομικής περίθαλψης με περισσότερο «παραγωγικές» τις ομάδες TWISTED SPIDER και WIZARD SPIDER.

Στους οργανισμούς αυτούς περιλαμβάνονται και φαρμακευτικές εταιρείες, όπως και εταιρείες βιοϊατρικής έρευνας.

Οι τεχνικές ψηφιακών επιθέσεων στην υγεία

Οι τεχνικές ψηφιακής επίθεσης προς τους απλούς χρήστες με θέμα την υγεία δε διαφέρουν πολύ από τις τεχνικές για τις άλλες ψηφιακές επιθέσεις.

Αυτό που αλλάζει ουσιαστικά είναι η θεματολογία, η οποία εκ των πραγμάτων περιστρέφεται γύρω από τον COVID-19, και αφορά στην εκμετάλλευση της διάθεσης των χρηστών τόσο να μάθουν περισσότερα πράγματα για την πανδημία, όσο και να αποκτήσουν φάρμακα και εμβόλια για αυτή, καθώς τα υπάρχοντα φάρμακα και εμβόλια δεν κυκλοφορούν στο εμπόριο αλλά διατίθενται από τους επίσημους υγειονομικούς φορείς των κρατών μέσα από συγκεκριμένες διαδικασίες.

Έτσι οι ψηφιακοί εγκληματίες χρησιμοποιούν ψεύτικες ειδήσεις για να κινήσουν την περιέργεια των χρηστών, ενώ συχνά «τεκμηριώνουν» τις ειδήσεις αυτές με ψεύτικες ανακοινώσεις που φέρεται να τις έχουν κάνει ιατρικοί φορείς όπως ο Παγκόσμιος Οργανισμός Υγείας (ΠΟΥ), ή το Αμερικανικό Κέντρο Ελέγχου και Πρόληψης Νοσημάτων (CDC).

Οι πιο «αθώες» από τις πρακτικές αυτές έχουν στόχο την πώληση προϊόντων και εξοπλισμού που υποτίθεται ότι αντιμετωπίζουν την πανδημία, τα οποία στις περισσότερες περιπτώσεις δε φτάνουν ποτέ στα χέρια των αγοραστών, και στις πιο επικίνδυνες, σε ηλεκτρονικό «ψάρεμα» προσωπικών δεδομένων όπως κωδικοί ηλεκτρονικής τραπεζικής προκειμένου οι κυβερνοεγκληματίες να αποσπάσουν μεγάλα ποσά από ανύποπτους χρήστες, ή να πραγματοποιήσουν αγορές με χρήματα των χρηστών.

Σύμφωνα με την έκθεση της CrowdStrike, η σταδιακή επέκταση των εμβολιασμών σε όλο τον κόσμο θα μειώσει τις σχετικές κυβερνοεπιθέσεις προς τους απλούς χρήστες, όχι όμως απαραίτητα και προς τους φορείς υγείας, καθώς αναμένονται επιθέσεις για την απόσπαση πληροφοριών που θα σχετίζονται με εμβόλια νέας γενιάς που θα αντιμετωπίζουν καλύτερα τις παραλλαγές του COVID-19 που έχουν εμφανιστεί (ή πρόκειται να εμφανιστούν στο μέλλον).